Internet Explorer Systeme härten, aus Internet wird Intranet Explorer

Irgendwann macht mich diese Abwärtskompatibilität der Webseiten noch wahnsinnig. Alle wollen Sicherheit, alle suchen nach Gruppenrichtlinien, um das System zu härten und dann schaut einer durch die Tür den man überhaupt nicht gebrauchen kann: Der Internet Explorer.

Todgeweihte leben bekanntlich länger. Es ist unglaublich wie viele Seiten im Intranet der Firma noch immer am IE hängen. Ausserhalb der Firma hat sich das Thema endlich erledigt, aber da gibt es intern immer noch die eine Seite auf dem einen Server, die ein ActiveX verwendet, oder eine Java Runtime benötigt oder oder oder.

Welche Möglichkeiten stehen uns zur Verfügung, um ein System mit IE zu härten?

1.) Am Einfachsten: IE entfernen und nie wieder verwenden. Dafür reicht ein Einzeiler in der Installation oder nachträglich per Deployment Tool oder StartUp Script verteilt. Überall, wo er nicht benötigt wird bitte den IE entfernen. Es geht wie immer um die Reduktion der Angriffsfläche, nur ein Rechner ohne IE ist ein guter Rechner. Diskutiert intern, ob er wirklich auf allen Clients benötigt wird oder nur in der Buchhaltung? Server benötigen ihn ebenfalls nicht, obwohl er immer vorhanden ist. Bei Servern sollte generell diskutiert werden, ob diese Systeme ins Internet dürfen, wenn es nicht einen echten Grund gibt (z.B.: WSUS ;-)

Disable-WindowsOptionalFeature -Online -FeatureName Internet-Explorer-Optional-amd64 -NoRestart

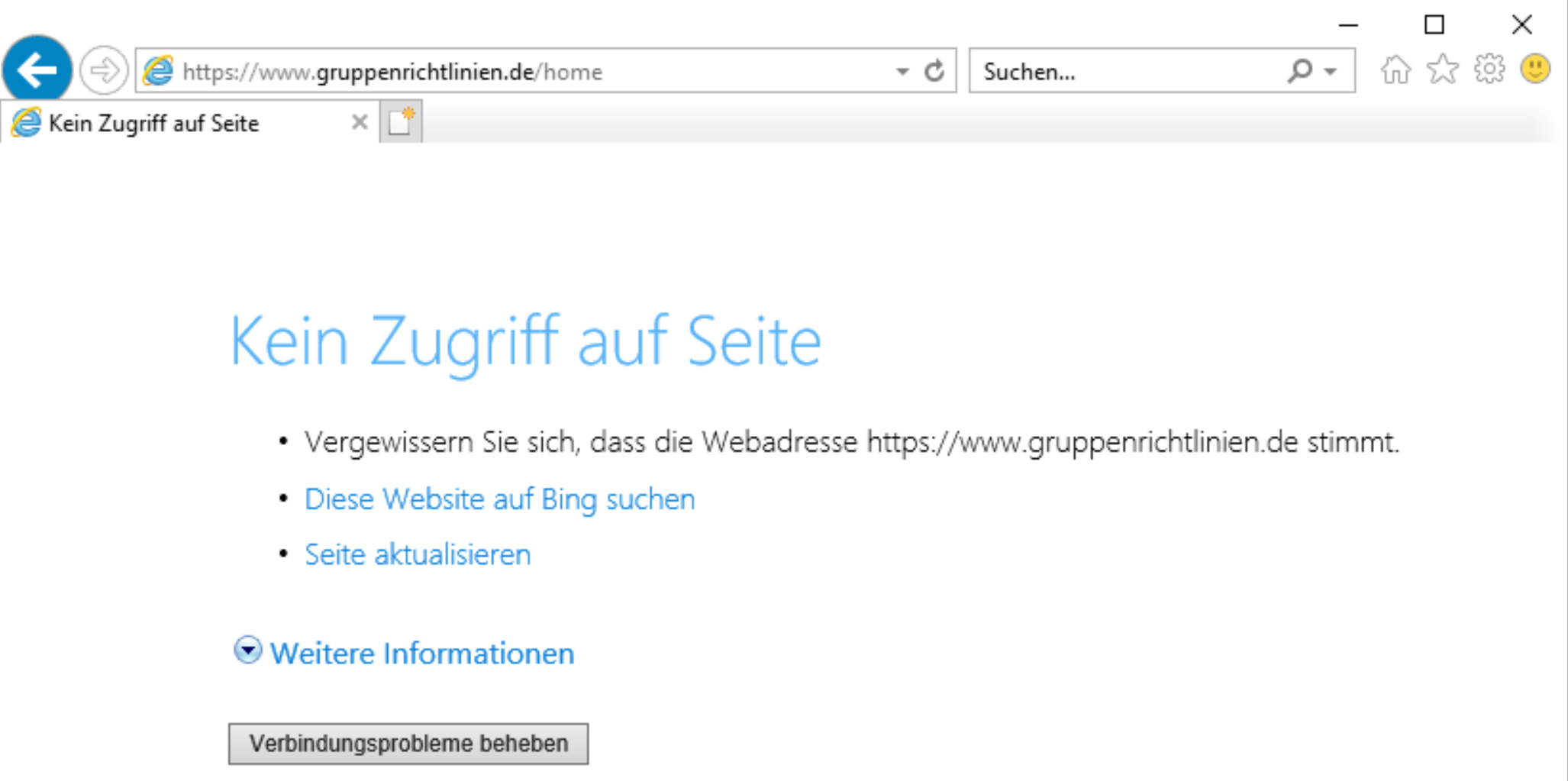

2.) Wenn-Denn-Schon: IE mit Gruppenrichtlinien härten. Dazu gibt es seit langer Zeit die Microsoft Security Baseline für den IE. Diese ist schon lange unverändert und deckt alle 4 Zonen des IE ab. Verwaltungstechnisch ist es ein kleines Monster, da es ca 95-100 Richtlinien konfiguriert. Ganz wichtig, wenn ihr den IE mit Richtlinien härtet und zuknüppelt, dann dürft ihr den Firefox oder den Chrome nicht unkonfiguriert in die Welt lassen.

Microsoft_Security_Baseline_Browser_IE_11.htm

gp-pack Browser – Chrome, Edge, Edge (Chromium ), Firefox

3.) Insel: Wer sowieso schon TerminalServer / RemoteDesktopServer / Citrix etc betreibt und über die passenden CALs verfügt, der kann den IE auch als RemoteApp / Published App bereitstellen, anstelle der lokalen Installation auf jedem Rechner. Der Vorteil ist, jetzt ist der IE nur noch auf einem einzigen System installiert, dieses kann schon durch Firewall/VLAN/Routing Regeln stärker abgesichert werden und vielleicht zusätzlich durch Richtlinien. Vielleicht benötigt das System auch keine Richtlinien, da es nur mit einer einzigen internen Website kommunizieren darf? Da haben wir einige Möglichkeiten der Realisierung.

4.) Firewall: Die gibt es auch auf den Clients. Eventuell benötigt die zu erreichende Website lokale Komponenten, die nicht durch die RemoteApp bereitgestellt werden können. Wir blockieren den Prozess des IE mit Ausgehenden Regeln und erlauben ausgehend für den Prozess nur ein bestimmtes Subnetz oder den Zielrechner. Der schöne Gedanke funktionert leider nicht so simpel mit der Windows eigenen Firewall. Die Windows Defender Firewall ist auf "Blockieren gewinnt" designed. Sobald ihr den Prozess der iexplore.exe blockiert gibt es keine Ausnahme mehr. Sie ist blockiert.

Damit Ausnahmen gegen Blockieren gewinnen muss für das gesamte Profile (Domäne/Privat/Öffentlich) der ausgehende Traffic blockiert werden und dann können Ausnahmen vom generelle Block erstellt werden. Ihr benötigt eine Whitelist aller Prozesse/Ports/Protokolle für das Netzwerk die ausgehende kommunizieren. Pauschal Ports 80/443 darf nur der bevorzugte Browser (Edge/Firefox/Chrome) und der IE nur auf bestimtme Adressen. Das ist zu aufwendig im Vergleich der vorher genannten Lösungen.

5.) Proxy Server: Über einen ProxyServer können wir User-Agents zulassen oder blockieren und darüber den Internet Explorer im Intranet einsperren. Die Methode ist etwas unsicher, da der Anwender selbst den User Agent String des IE über die Entwickler Tools (F12) ändern kann. Die Entwickler Tools können per Policy deaktiviert werden. Dann sucht der User den Eintrag direkt in der Registry und ihr verbietet regedit.exe etc.usw. Es beginnt ein Katz und Maus Spiel das man nicht will. Das der User den Agenten ändert ist nicht wirklich realistisch, aber die Möglichkeit steht im Raum.

Practise Advice:

Internet Explorer deinstallieren ist mit Abstand der beste Weg den ich empfehlen kann. Bleibt er auf dem System, dann empfehle ich dringend das Microsoft Security Compliance Toolkit 1.0 mit der Microsoft Security Baselines - Microsoft Tech Community (witzigerweise ist der IE nicht mehr auf der Liste :-) aber er ist noch im Toolkit.